360 零信任网络安全访问控制平台

产品概述

360零信任SDP面向“边界瓦解、远程接入、云化业务、终端风险、内部威胁”等安全挑战,将访问控制从传统网络边界前移到“用户、设备、应用、行为、环境”的持续可信判断上。系统通过先认证后连接、最小权限授权、持续评估和动态处置,降低业务暴露面和横向移动风险。

以SDP软件定义边界为核心,融合身份认证、终端环境感知、业务隐身、动态访问控制与安全桌面能力,为远程办公、第三方接入、多云访问和敏感业务访问提供统一、安全、可审计的访问入口。

功能介绍

产品由客户端、决策中心、代理网关、环境感知等组件组成,覆盖从身份认证、资源发布、策略管理到流量转发和审计的完整访问控制链路。

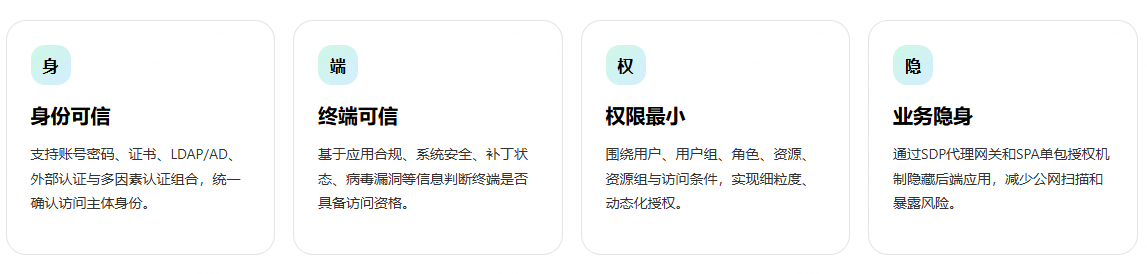

产品优势

围绕“架构一体化、终端可信、信任智能评估、多云统一接入、数据安全增强、安全生态联动”的产品定位,360零信任SDP将远程访问、身份认证、终端安全、应用代理和安全运营能力纳入统一访问控制体系。

部署方案

产品以纯软件化、组件化方式交付,支持服务器、虚拟机、私有云和多数据中心部署。控制中心统一负责身份、策略、授权和审计,代理网关就近部署在业务资源侧,实现统一管控、分布式接入。

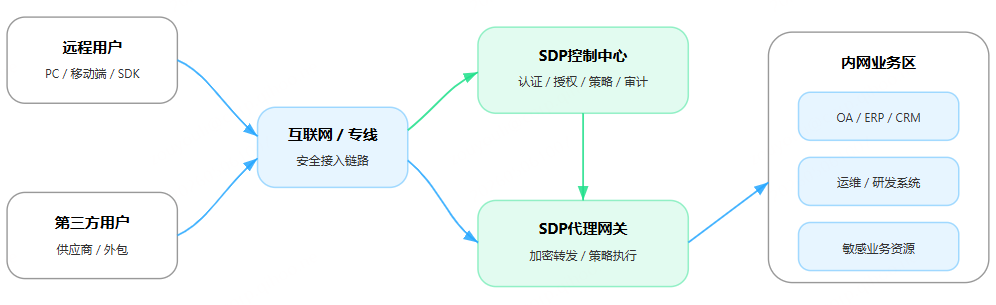

方案一:标准单中心部署架构

方案一:标准单中心部署架构

适用于中小规模远程办公和应用安全访问场景。控制中心、环境感知、代理网关部署在同一数据中心,通过代理网关发布受保护业务。

用户终端通过互联网或专线访问SDP控制中心完成认证与授权,访问流量经代理网关加密转发到内网业务系统。适合远程办公、第三方接入和单数据中心业务发布。

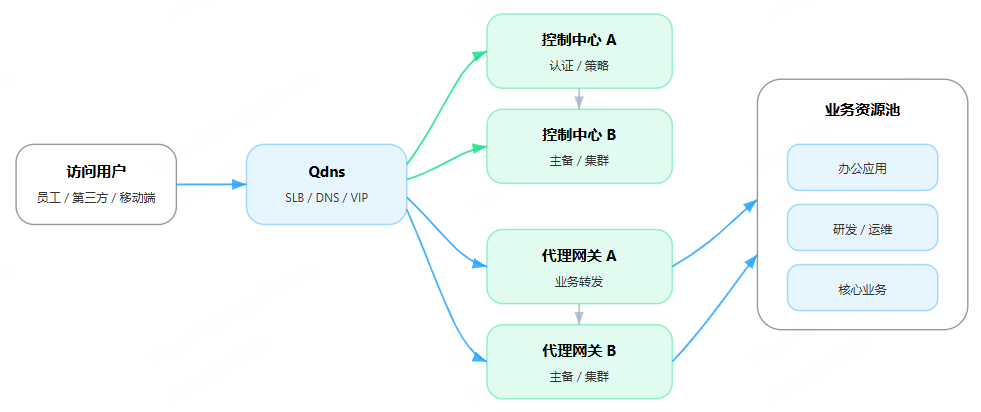

方案二:高可用集群部署架构

方案二:高可用集群部署架构

适用于金融、政务、央国企等高可靠场景。控制中心和代理网关采用主备或集群部署,控制面与数据面分离,提升业务连续性。

控制中心和代理网关采用双节点或多节点集群部署,前置Qdns设备统一调度。适用于核心业务系统、规模化远程办公和对连续性要求较高的客户环境。

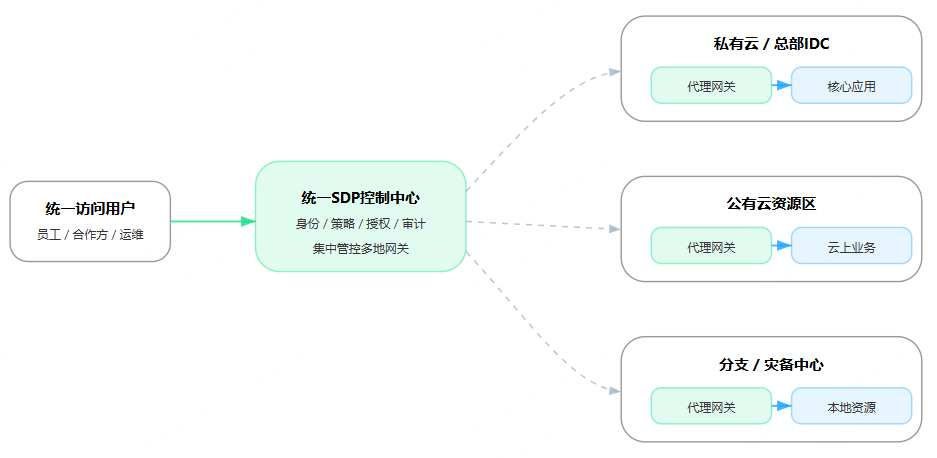

方案三:多云 / 多数据中心统一管控架构

方案三:多云 / 多数据中心统一管控架构

适用于集团型、多云和混合云客户。统一控制中心管理多个数据中心或云上的代理网关,统一策略、统一授权、统一审计。

统一控制中心集中管理多地代理网关,代理网关分别部署在私有云、公有云、IDC或分支机构资源侧,实现跨云统一身份、统一策略、统一授权和统一审计。