360 (云)主机安全防护系统(Turbo)

产品概述

360 (云) 主机安全防护系统(Turbo)遵循 Gartner 云工作负载保护平台理念,采用轻量化 Agent + 集中管理平台架构,面向物理机、虚拟机、云主机、容器等全形态工作负载,构建集资产清点、风险发现、入侵检测、合规基线、病毒查杀、内存后门防护、动态蜜罐于一体的纵深防御体系,弥补边界防护短板,守护企业主机安全最后一公里,全面满足等保 2.0 合规与实战化攻防需求,适配政企、金融、能源、互联网、信创等多场景主机安全运营。

功能介绍

产品优势

对业务系统"零"影响

对业务系统"零"影响

正常的系统负载情况下,CPU 占用率<1%,内存占用<40MB。

在系统负载过高时,Agent会主动降级运行,严格限制对系统资源的占用,确保业务系统正常运行。

自身安全和稳定性

自身安全和稳定性

轻量级Agent,稳定性达99.9999%以上,2分钟内离线自动重启机器

利用加壳、数字签名等级技术,使Agent具备防篡改、防调试、抗逆向的能力。

自动化构建资产信息

自动化构建资产信息

支持所有主流的操作系统以及常用的WEB系统。

独特的主机发现系统,清点僵尸资产。

实时梳理资产,全面发现、量化风险,可视化呈现。

持续性监控分析

持续性监控分析

主动、持续性地监控所有主机上的软件漏洞、弱密码、应用风险、资产暴露性风险等。

多锚点的检测能力

多锚点的检测能力

入侵检测通过多维度的感知网络叠加能力,对攻击路径的每个节点都进行监控,实时发现失陷主机,对入侵行为进行告警。

有效发现未知黑客攻击

有效发现未知黑客攻击

入侵检测结合专家经验、威胁情报、大数据、机器学习等多种分析方法,通过对用户主机环境的实时监控和深度了解,有效发现包括"0 Day"在内的各种未知黑客攻击。

部署方案

1.部署架构

1.部署架构

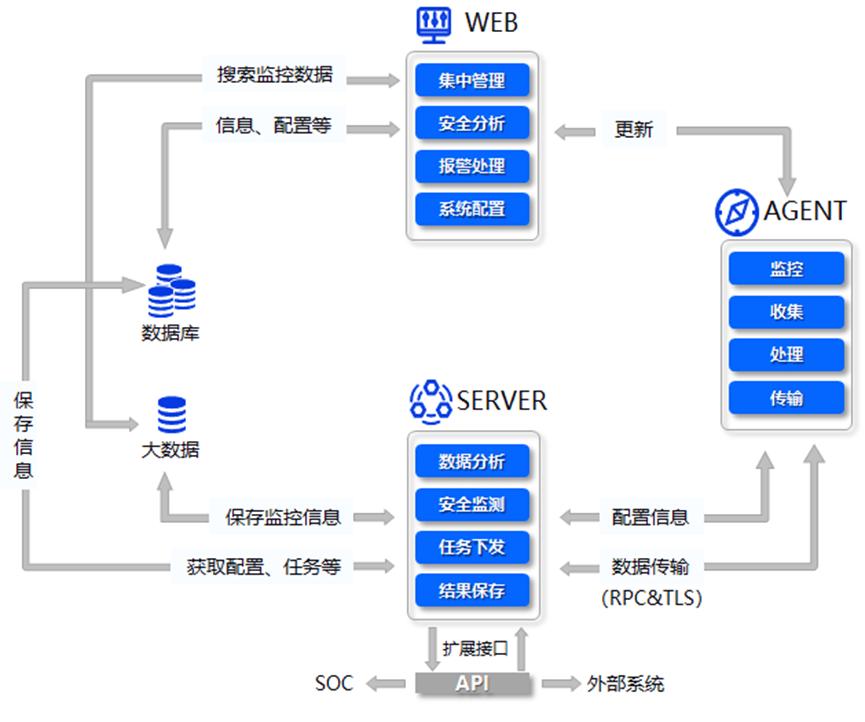

采用Agent + Server + Web 控制台三层架构:

Agent:部署在被防护主机,采集资产、监控行为、执行防护指令。

Server:分布式部署,数据处理、风险分析、策略下发、告警生成。

Web 控制台:集中管理、可视化展示、配置策略、报表导出、应急响应。

2. 部署模式

2. 部署模式

本地化私有化部署

适用:内网隔离、数据敏感的政企、金融、能源、部委等单位。

方案:内网部署 Server 集群,主机安装 Agent,全流程内网运行,支持多级分权管理。

• 优势:数据自主可控、无外网依赖、适配严格网络安全规范。

集群分布式部署

适用:超大规模主机(万级以上)、高可用要求的金融、互联网企业。

方案:Server 多节点集群部署,负载均衡、横向扩展,保障高并发与稳定性。

优势:支撑 20 万 + Agent 在线,稳定可靠、易扩容。

典型应用

场景举例

- HW 场景的主机安全解决方案

护网准备阶段

- 资产自动化清点、业务组标签批量导入、不合规资产梳理、漏洞弱口令扫描、入侵残留扫描清理、主机与边界协同联动。

护网值守阶段

- 主机入侵链条监控、主机可疑行为监控、内存马、0day、供应链攻击专项检测、端口 / 文件诱饵、溯源报告数据支撑。

护网后转运营阶段

- 复盘分析、主机数据对接运营流程、推动建立业务投产安全规范。

场景举例

- 资产管理运营场景

核心目标

- 协助客户厘清资产,做到知彼先知己,并通过资产分类和量化管理,逐步实现客户内网资产的精细化管理。

实施步骤

- 盘点资产:依靠 360 (云) 主机安全防护系统,并结合扫描设备,定期盘点内网软硬件资产。

- 资产分类:通过资产对比,发现网络内的新增软硬件资产、未知资产、风险资产;并处置风险资产。

- 处置资产:处置已发现的风险资产,例如未知软件、不允许开放的服务端口等资产。

- 量化资产:通过总体资产与资产定位,对内网资产进行量化管理,新增资产率、未知资产率、风险资产占比、防护资产覆盖率等。

场景举例

- 风险管理运营场景

核心目标

- 通过风险管理,发现内网软硬件存在的漏洞、弱口令、不安全配置等风险问题,并形成风险管理报告。同时持续化跟进风险点,督促整改形成闭环管理。

风险管控内容

- 漏洞:通过主机安全系统发现每台主机上存在的已知漏洞,并依据漏洞类型、数量进行统计排名。

- 弱口令:通过主机安全系统发现内网主机中存在的操作系统弱口令、中间件弱口令等问题。

- 不安全配置:通过配置核查模块,发现操作系统资产、中间件资产中的不安全配置问题,包括默认不安全认证、Guest 账号未禁用等。

- 风险跟踪:持续跟踪风险点,并协助督促整改,实现风险的闭环管控。

场景举例

- 入侵安全运营:云工作负载平台安全态势感知

核心能力

- 可视化深度分析:基于攻击时间和攻击维度,整理入侵事件的来龙去脉;以可视化方式呈现整体入侵情况,以及需要处理的入侵事件;入侵分析深可见底。

- 多锚点攻击监控:深入监控攻击路径的每个节点;多平台、多系统的攻击监控;对反弹 shell、暴力破解、Webshell 等攻击了如指掌。

- 高实时入侵告警:结合威胁情报、大数据、机器学习等多种分析方法;提供 syslog、邮件等方式的通知手段;第一时间发现入侵。

- 多样化高效处理:支持自动封停、手动隔离、黑白名单、自定义处理等多种处置方式。