关于西北工业大学发现美国NSA网络攻击调查报告(之一)

2022-09-05

2022年6月22日,西北工业大学发布《公开声明》称,该校遭受境外网络攻击。陕西省西安市公安局碑林分局随即发布《警情通报》,证实在西北工业大学的信息网络中发现了多款源于境外的木马程序样本,西安警方已对此正式立案调查。

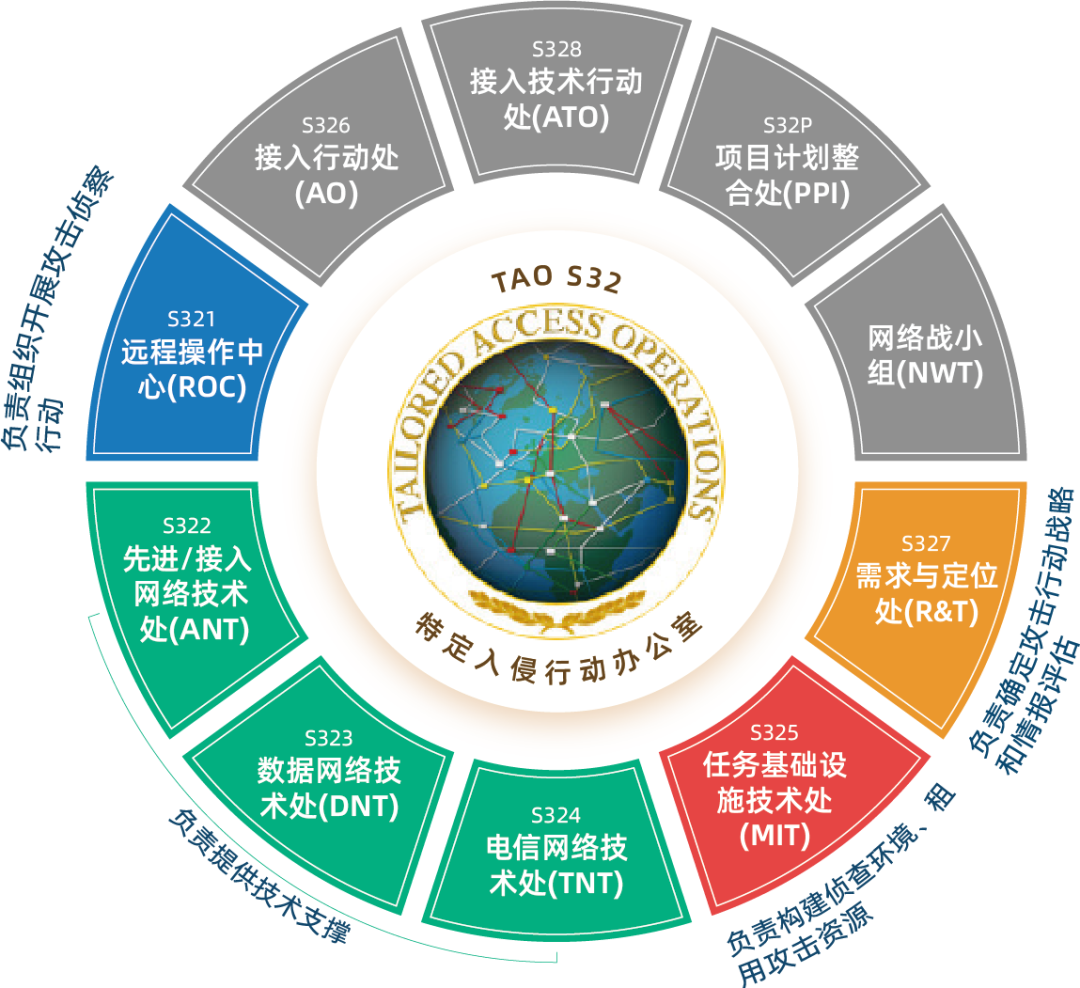

中国国家计算机病毒应急处理中心和360公司第一时间成立技术团队开展调查工作,全程参与此案技术分析。技术团队先后从多个信息系统和上网终端中捕获到了木马程序样本,综合使用国内现有数据资源和分析手段,并得到欧洲、南亚部分国家合作伙伴的通力支持,全面还原了相关攻击事件的总体概貌、技术特征、攻击武器、攻击路径和攻击源头,初步判明相关攻击活动源自美国国家安全局(NSA)的“特定入侵行动办公室”(Office of Tailored Access Operation,后文简称TAO)。

该系列研究报告将公布美国国家安全局(NSA)“信号特定入侵行动办公室”(TAO)对西北工业大学发起的上千次网络攻击活动中,某些特定攻击活动的重要细节,为全球各国有效防范和发现TAO的后续网络攻击行为提供可以借鉴的案例。

一、攻击事件概貌

分析发现,美国NSA的“特定入侵行动办公室”(TAO)对中国国内的网络目标实施了上万次的恶意网络攻击,控制了相关网络设备(网络服务器、上网终端、网络交换机、电话交换机、路由器、防火墙等),疑似窃取了高价值数据。与此同时,美国NSA还利用其控制的网络攻击武器平台、“零日漏洞”(0day)和网络设备,长期对中国的手机用户进行无差别的语音监听,非法窃取手机用户的短信内容,并对其进行无线定位。经过复杂的技术分析与溯源,技术团队现已澄清NSA攻击活动中使用的网络资源、专用武器装备及具体手法,还原了攻击过程和被窃取的文件,掌握了美国NSA“特定入侵行动办公室”(TAO)对中国信息网络实施网络攻击和数据窃密的证据链。

二、攻击组织基本情况

经技术分析和网上溯源调查发现,此次网络攻击行动是美国国家安全局(NSA)信息情报部(代号S)数据侦察局(代号S3)下属TAO(代号S32)部门。该部门成立于1998年,其力量部署主要依托美国国家安全局(NSA)在美国和欧洲的各密码中心。

目前已被公布的六个密码中心分别是:

1. 国安局马里兰州的米德堡总部;

2. 瓦湖岛的国安局夏威夷密码中心(NSAH);

3. 戈登堡的国安局乔治亚密码中心(NSAG);

4. 圣安东尼奥的国安局德克萨斯密码中心(NSAT);

5. 丹佛马克利空军基地的国安局科罗拉罗密码中心(NSAC);

6. 德国达姆施塔特美军基地的国安局欧洲密码中心(NSAE)。

TAO是目前美国政府专门从事对他国实施大规模网络攻击窃密活动的战术实施单位,由2000多名军人和文职人员组成,下设10个单位:

第一处:远程操作中心(ROC,代号S321)

主要负责操作武器平台和工具进入并控制目标系统或网络。

第二处:先进/接入网络技术处(ANT,代号S322)

负责研究相关硬件技术,为TAO网络攻击行动提供硬件相关技术和武器装备支持。

第三处:数据网络技术处(DNT,代号S323)

负责研发复杂的计算机软件工具,为TAO操作人员执行网络攻击任务提供支撑。

第四处:电信网络技术处(TNT,代号S324)

负责研究电信相关技术,为TAO操作人员隐蔽渗透电信网络提供支撑。

第五处:任务基础设施技术处(MIT,代号S325)

负责开发与建立网络基础设施和安全监控平台,用于构建攻击行动网络环境与匿名网络。

第六处:接入行动处(AO,代号S326)

负责通过供应链,对拟送达目标的产品进行后门安装。

第七处:需求与定位处(R&T,代号S327)

接收各相关单位的任务,确定侦察目标,分析评估情报价值。

第八处:接入技术行动处(ATO,编号S328)

负责研发接触式窃密装置,并与美国中央情报局和联邦调查局人员合作,通过人力接触方式将窃密软件或装置安装在目标的计算机和电信系统中。

S32P:项目计划整合处(PPI,代号S32P)

负责总体规划与项目管理。

NWT:网络战小组(NWT)

负责与133个网络作战小队联络。

图一 TAO组织架构及参与“阻击XXXX”行动的TAO子部门

此案在美国国家安全局(NSA)内部攻击行动代号为“阻击XXXX”(shotXXXX)。该行动由TAO负责人直接指挥,由MIT(S325)负责构建侦察环境、租用攻击资源;由R&T(S327)负责确定攻击行动战略和情报评估;由ANT(S322)、DNT(S323)、TNT(S324)负责提供技术支撑;由ROC(S321)负责组织开展攻击侦察行动。由此可见,直接参与指挥与行动的,主要包括TAO负责人,S321和S325单位。

NSA窃密期间的TAO负责人是罗伯特·乔伊斯(Robert Edward Joyce)。此人1967年9月13日出生,曾就读于汉尼拔高中,1989年毕业于克拉克森大学,获学士学位,1993年毕业于约翰·霍普金斯大学,获硕士学位。1989年进入美国国家安全局工作。曾经担任过TAO副主任,2013年至2017年担任TAO主任。2017年10月开始担任代理美国国土安全顾问。2018年4月至5月,担任美国白宫国务安全顾问,后回到NSA担任美国国家安全局局长网络安全战略高级顾问,现担任NSA网络安全局主管。

图二 罗伯特•乔伊斯(Robert E. Joyce)原TAO主任,现NSA网络安全局主管

三、TAO网络攻击实际情况

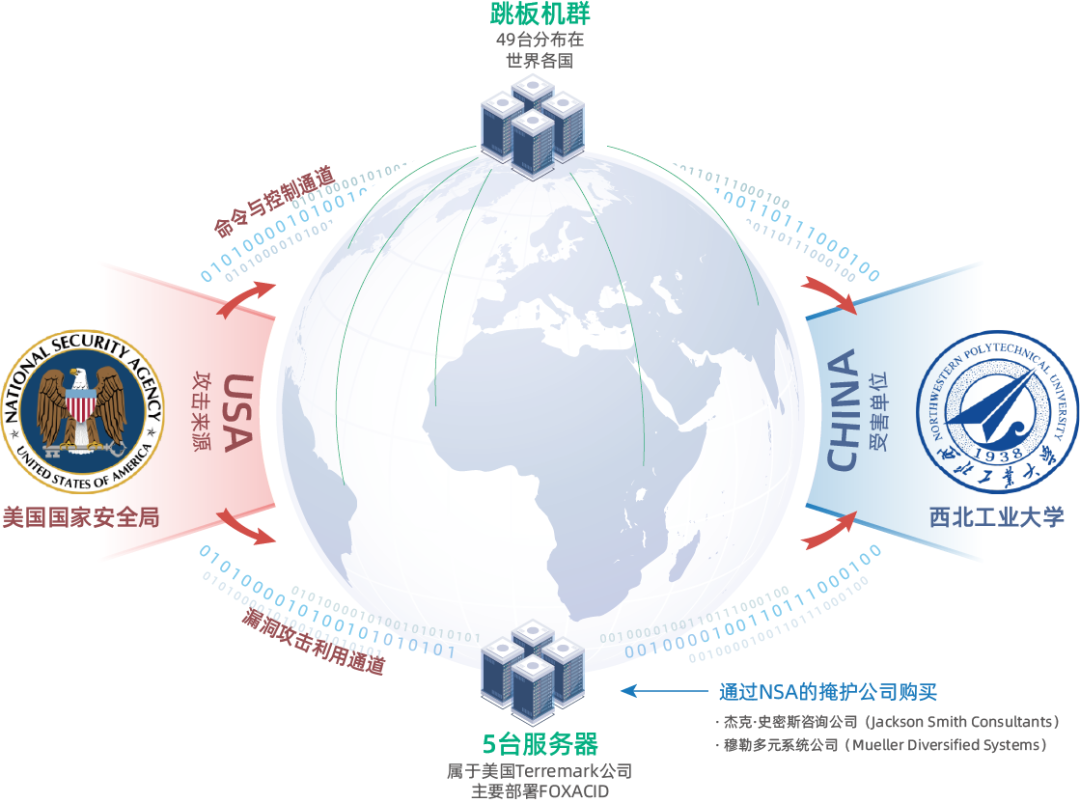

美国国家安全局TAO部门的S325单位,通过层层掩护,构建了由49台跳板机和5台代理服务器组成的匿名网络,购买专用网络资源,架设攻击平台。S321单位运用40余种不同的NSA专属网络攻击武器,持续对我国开展攻击窃密,窃取了关键网络设备配置、网管数据、运维数据等核心技术数据,窃密活动持续时间长,覆盖范围广。技术分析中还发现,TAO已于此次攻击活动开始前,在美国多家大型知名互联网企业的配合下,掌握了中国大量通信网络设备的管理权限,为NSA持续侵入中国国内的重要信息网络大开方便之门。

经溯源分析,技术团队现已全部还原了NSA的攻击窃密过程,澄清其在西北工业大学内部渗透的攻击链路1100余条、操作的指令序列90余个,多份遭窃取的网络设备配置文件,嗅探的网络通信数据及口令、其它类型的日志和密钥文件,基本还原了每一次攻击的主要细节。掌握并固定了多条相关证据链,涉及在美国国内对中国直接发起网络攻击的人员13名,以及NSA通过掩护公司为构建网络攻击环境而与美国电信运营商签订的合同60余份,电子文件170余份。

四、NSA攻击网络的构建

经技术团队溯源分析发现,美国国家安全局TAO部门对西北工业大学的网络攻击行动先后使用了49台跳板机,这些跳板机均经过精心挑选,所有IP均归属于非“五眼联盟”国家,而且大部分选择了中国周边国家(如日本、韩国等)的IP,约占70%。

TAO利用其掌握的针对SunOS操作系统的两个“零日漏洞”利用工具(已提取样本),工具名称分别为EXTREMEPARR(NSA命名)和EBBISLAND(NSA命名),选择了中国周边国家的教育机构、商业公司等网络应用流量较多的服务器为攻击目标;攻击成功后,安装NOPEN(NSA命名,已提取样本)后门,控制了大批跳板机。

图三 美国国家安全局(NSA)对西北工业大学实施网络攻击

根据溯源分析,本次窃密行动共选用了其中的49台跳板机,这些跳板机仅使用了中转指令,将上一级的跳板指令转发到目标系统,从而掩盖美国国家安全局发起网络攻击的真实IP。

目前已经至少掌握TAO攻击实施者从其接入环境(美国国内电信运营商)控制跳板机的四个IP:

209.59.36.*

69.165.54.*

207.195.240.*

209.118.143.*

TAO基础设施技术处(MIT)人员通过将匿名购买的域名和SSL证书部署在位于美国本土的中间人攻击平台“酸狐狸”(FOXACID,NSA命名)上,对中国境内的大量网络目标开展攻击。特别值得关注的是,NSA利用上述域名和证书部署的平台,对西北工业大学等中国信息网络展开了多轮持续性的攻击、窃密行动。

美国国家安全局NSA为了保护其身份安全,使用了美国Register公司的匿名保护服务,相关域名和证书无明确指向,无关联人员。

TAO为了掩盖其攻击来源,并保护工具的安全,对需要长期驻留互联网的攻击平台,通过掩护公司向服务商购买服务。

针对西北工业大学攻击平台所使用的网络资源共涉及5台代理服务器,NSA通过两家掩护公司向美国泰瑞马克(Terremark)公司购买了埃及、荷兰和哥伦比亚等地的IP,并租用一批服务器。

这两家公司分别为杰克·史密斯咨询公司(Jackson Smith Consultants)、穆勒多元系统公司(Mueller Diversified Systems)。

五、TAO的武器装备分析

技术分析发现,TAO先后使用了41种NSA的专用网络攻击武器装备,通过分布于日本、韩国、瑞典、波兰、乌克兰等17个国家的49台跳板机和5台代理服务器,对西北工业大学发起了攻击窃密行动上千次,窃取了一批网络数据。

美国国家安全局TAO的网络攻击武器装备针对性强,得到了美国互联网巨头的鼎力支持。同一款装备会根据目标环境进行灵活配置,在这中使用的41款装备中,仅后门工具“狡诈异端犯”(NSA命名)在对西北工业大学的网络攻击中就有14款不同版本。NSA所使用工具类别主要分为四大类,分别是:

(一)漏洞攻击突破类武器

TAO依托此类武器对西北工业大学的边界网络设备、网关服务器、办公内网主机等实施攻击突破,同时也用来攻击控制境外跳板机以构建匿名网络。此类武器共有3种:

1.“剃须刀”

此武器可针对开放了指定RPC服务的X86和SPARC架构的Solaris系统实施远程溢出攻击,攻击时可自动探知目标系统服务开放情况并智能化选择合适版本的漏洞利用代码,直接获取对目标主机的完整控制权。

此武器用于对日本、韩国等国家跳板机的攻击,所控制跳板机被用于对西北工业大学的网络攻击。

2.“孤岛”

此武器同样可针对开放了制定RPC服务的Solaris系统实施远程溢出攻击,直接获取对目标主机的完整控制权。

与“剃须刀”工具不同之处在于此工具不具备自主探测目标服务开放情况的能力,需由使用者手动选择欲打击的目标服务。

NSA使用此武器攻击控制了西北工业大学的边界服务器。

3.“酸狐狸”武器平台

此武器平台部署在哥伦比亚,可结合“二次约会”中间人攻击武器使用,可智能化配置漏洞载荷针对IE、FireFox、Safari、Android Webkit等多平台上的主流浏览器开展远程溢出攻击,获取目标系统的控制权。

TAO主要使用该武器平台对西北工业大学办公内网主机开展突破攻击。

(二)持久化控制类武器

TAO依托此类武器对西北工业大学网络进行隐蔽持久控制,TAO工作人员可通过加密通道发送控制指令操作此类武器实施对西北工业大学网络的渗透、控制、窃密等行为。此类武器共有5种:

1.“二次约会”

此武器长期驻留在网关服务器、边界路由器等网络边界设备及服务器上,可针对海量数据流量进行精准过滤与自动化劫持,实现中间人攻击功能。

TAO在西北工业大学边界设备上安置该武器,劫持流经该设备的流量引导至“酸狐狸”平台实施漏洞攻击。

2.“NOPEN”木马

此武器是一种支持多种操作系统和不同体系架构的控守型木马,可通过加密隧道接收指令执行文件管理、进程管理、系统命令执行等多种操作,并且本身具备权限提升和持久化能力。

TAO主要使用该武器对西北工业大学网络内部的核心业务服务器和关键网络设备实施持久化控制。

3.“怒火喷射”

此武器是一款基于Windows系统的支持多种操作系统和不同体系架构的控守型木马,可根据目标系统环境定制化生成不同类型的木马服务端,服务端本身具备极强的抗分析、反调试能力。

TAO主要使用该武器配合“酸狐狸”平台对西北工业大学办公网内部的个人主机实施持久化控制。

4.“狡诈异端犯”

此武器是一款轻量级的后门植入工具,运行后即自删除,具备提权功能,持久驻留于目标设备上并可随系统启动。

TAO主要使用该武器实现持久驻留,以便在合适时机建立加密管道上传NOPEN木马,保障对西北工业大学信息网络的长期控制。

5.“坚忍外科医生”

此武器是一款针对Linux、Solaris、JunOS、FreeBSD等4种类型操作系统的后门,该武器可持久化运行于目标设备上,根据指令对目标设备上的指定文件、目录、进程等进行隐藏。

TAO主要使用该武器隐藏NOPEN木马的文件和进程,避免其被监控发现。

TAO在对西北工业大学的网络攻击中共使用该武器的12个不同版本。

(三)嗅探窃密类武器

TAO依托此类武器嗅探西北工业大学工作人员运维网络时使用的账号口令、生成的操作记录,窃取西北工业大学网络内部的敏感信息和运维数据等。此类武器共有两种:

1.“饮茶”

此武器可长期驻留在32位或64位的Solaris系统中,通过嗅探进程间通信的方式获取ssh、telnet、rlogin等多种远程登录方式下暴露的账号口令。

TAO主要使用该武器嗅探西北工业大学业务人员实施运维工作时产生的账号口令、操作记录、日志文件等,压缩加密存储后供NOPEN木马下载。

2.“敌后行动”系列武器

此系列武器是专门针对运营商特定业务系统使用的工具,根据被控业务设备的不同类型,“敌后行动”会与不同的解析工具配合使用。

在对西北工业大学运维管道的攻击中共使用了“魔法学校”、“小丑食物”和“诅咒之火”等3类针对运营商的攻击窃密工具。

(四)隐蔽消痕类武器

TAO依托此类武器消除其在西北工业大学网络内部的行为痕迹,隐藏、掩饰其恶意操作和窃密行为,同时为上述三类武器提供保护。

现已发现的此类武器共有1种:

1.“吐司面包”

此武器可用于查看、修改utmp、wtmp、lastlog等日志文件以清除操作痕迹。

TAO主要使用该武器清除、替换被控西北工业大学上网设备上的各类日志文件,隐藏其恶意行为。

TAO对西北工业大学的网络攻击中共使用了3款不同版本的“吐司面包”。

小结:

一直以来,美国国家安全局(NSA)针对我国各行业龙头企业、政府、大学、医疗机构、科研机构甚至关乎国计民生的重要信息基础设施运维单位等机构长期进行秘密黑客攻击活动。其行为或对我国的国防安全、关键基础设施安全、金融安全、社会安全、生产安全以及公民个人信息造成严重危害,值得我们深思与警惕。

此次西北工业大学联合中国国家计算机病毒应急处理中心与360公司,全面还原了数年间美国NSA利用网络武器发起的一系列攻击行为,打破了一直以来美国对我国的单向透明优势。面对国家级背景的强大对手,首先要知道风险在哪,是什么样的风险,什么时候的风险,从此次美国NSA攻击事件也可证明,看不见就要挨打。这是一次三方集中精力联手攻克“看见”难题的成功实践,帮助国家真正感知风险、看见威胁、抵御攻击,一举将境外黑客攻击暴露在阳光下。

西北工业大学公开发布遭受境外网络攻击的声明,体现了其对国家负责、对学校负责、对社会负责的精神,本着实事求是、绝不姑息的决心,坚决一查到底。其积极采取防御措施的行动更是值得遍布全球的NSA网络攻击活动受害者学习,这将成为世界各国有效防范抵御美国NSA后续网络攻击行为的有力借鉴。

联系我们

联系我们