360 高级持续性威胁预警系统

产品概述

360高级持续性威胁预警系统(360NDR)是通过网络流量深度分析实现新型网络攻击检测和响应的软硬件一体化产品,集文件沙箱、隐蔽信道检测、威胁情报和攻击行为建模分析、AI检测等新一代网络攻防技术,有效监测、预警各种网络入侵、恶意代码、黑客控制及渗透攻击等,尤其是新型网络攻击、隐蔽黑客控制、APT攻击、加密流量高级威胁对抗场景,对攻击中广泛采用的0day/Nday漏洞、特种木马、渗透入侵等技术进行深度分析,挖掘网络空间中的已知和未知威胁。结合360安全大模型打造流量检测智能体,具备安全知识问答、流量告警研判、钓鱼邮件检测、威胁情报研判等多种安全专家能力,显著优化流量威胁对抗成果、提升流量安全运营效能。

产品发展历程与荣誉

产品发展历程与荣誉

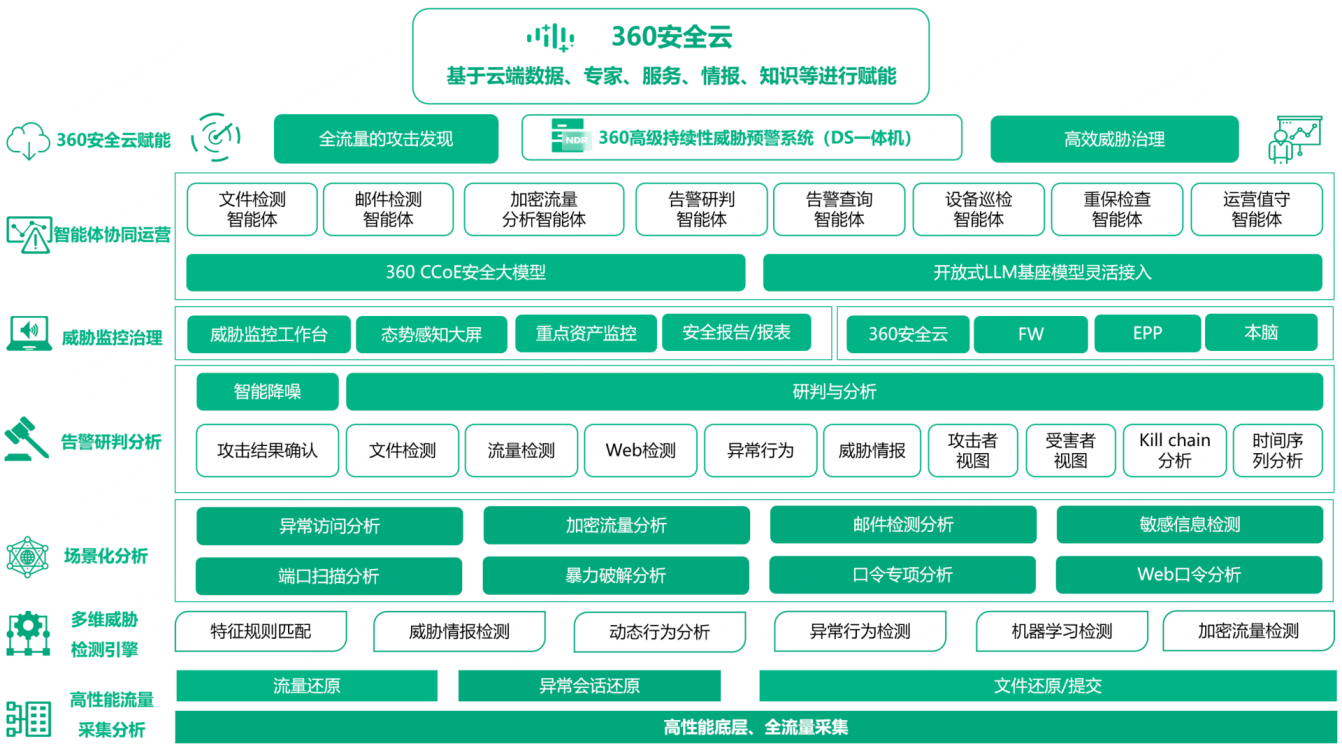

产品架构

产品架构

360高级持续性威胁预警系统(360NDR)是软硬一体化设备。采用高性能底层,实时处理流量数据。内置多重威胁监测引擎,全面检测明文、加密流量、文件会话所携带的各类已知及未知威胁。攻击结果确认、安全大模型双重模型降噪海量告警事件,提供全量、专题事件攻击研判结果;多种取证分析工具基于原始流量会话、文件行为关联分析、溯源取证,定位威胁来源及攻击链路,并联动防火墙、EPP阻断威胁通路。同时可为360安全大脑、综合运营平台提供流量攻击告警、行为元数据等丰富分析研判数据源。攻击态势大屏、威胁监控工作台实时监控威胁告警,呈现攻击态势。在360安全大模型赋能下,NDR打造8大专项检测智能体,贯穿日常运营至重保实战,打造全链条AI驱动的智能防御体系。产品功能架构如下:

功能介绍

高性能全流量捕获

高性能全流量捕获

NDR依托高性能底层,实时采集网络流量、协议还原与威胁检测,支持39种主流协议(含VLAN/VXLAN/GRE),并具备包完整性校验与碎片重组能力。提供百M、千M、万M多型号,单设备最高支持应用层20Gbps、网络层40Gbps吞吐,灵活适配各类流量监测业务场景。

多重已知及未知威胁检测引擎

多重已知及未知威胁检测引擎

NDR集成多类高级检测技术,覆盖11大类、118子类攻击,除常规漏洞利用、WEB攻击外,还可识别扫描探测、暴力破解、命令执行、黑客工具、异常SSL、可疑下载行为、异常协议、异常心跳等可疑流量行为。

Web攻击检测

NDR采用Web IDS技术,实时检测多阶段攻击:

漏洞扫描:识别针对web服务和应用的漏洞扫描行为,如Struts2的漏洞扫描。

漏洞触发:识别发起的漏洞攻击行为,如SQL注入、XSS跨站等常见Web攻击,以及识别Struts2、Java反序列化等热点Web漏洞攻击。

获取权限(webshell):检测国内外不同编程语言的加密/非加密如中国菜刀、Cknife、Altman、phpsp、冰蝎、哥斯拉、蚁剑等200余种webshell网页木马,可有效识别WEB入侵及控制行为。

远程漏洞攻击检测

NDR通过漏洞特征库匹配流量负载,识别远程漏洞扫描与利用行为。内置1000+主流最新攻击特征漏洞规则,实现对已知漏洞活动的实时检测与预警。

黑客工具检测

NDR通过识别(如借助Kali、Metasploit等平台或植入主机)黑客工具流量特征,发现外部攻击及横向移动行为,精准定位内网被植入工具的失陷主机。

主机控制检测

NDR结合千余种木马通信特征(如Ghost等)与数万条最新确认的黑IP/DNS/URL威胁情报(关联黑客组织),识别主机被控行为(如远控登录、截屏),并溯源攻击工具或组织。

恶意文件检测

NDR内置文件沙箱,融合7种恶意文件检测技术,结合静态分析与动态行为判定,可识别已知、免杀及特种木马。通过虚拟环境,动态执行文件并监控其行为(如释放文件、加密、API调用等),精准捕获恶意样本免杀绕过、逃逸等恶意行为。

沙箱内置10种AI模型:5种机器学习模型(PE×3、Office×1、PDF×1)+5种机器分类(样本多分类)模型,可预测文件恶意程度与类型,检测未知威胁,无需频繁更新规则,隔离网络亦可高效运行。

威胁情报检测

NDR支持联动360云端威胁情报,并内置千万级热更威胁情报,精准识别APT攻击与失陷主机,及时预警响应,遏制攻击扩散。

异常通信检测

主机感染僵木蠕后常对外通信,主机检测软件可识别已知样本,但难捕未知木马。NDR通过异常行为引擎,监测动态域名、异常协议/心跳、非常规端口、URL/域名访问规律及流量心跳,结合恶意通信模型,有效识别未知木马行为,定位失陷主机。

隐蔽信道检测

隐蔽信道通信是木马利用DNS/HTTP/ICMP等协议的正常流量,通过隐蔽信道传输数据以绕过检测。NDR通过对协议字段、访问频率、内容等建模,结合傅里叶变换分析,识别未知恶意通信,已支持3协议10类隐蔽信道检测,研究成果覆盖8协议21类。无需频繁更新特征,隔离网络亦可高效运行。

DGA域名检测

恶意软件利用DGA算法动态生成C2域名,规避封堵,实现持久控制,暴露一域,可换他域续连。NDR内置DGA模型,已知家族检出率99.43%,未知家族92.11%。

ARP检测

ARP(地址解析协议)是TCP/IP中通过IP地址解析物理MAC地址的协议。NDR支持自定义IP-MAC绑定,当检测到流量中IP与MAC地址不匹配时,即触发告警,有效识别ARP欺骗等攻击,助力用户快速响应处置。

场景化分析

场景化分析

口令专项分析

弱口令是“两高一弱”整治重点,NDR专设弱口令专项场景,提取分析登录协议密码字段,识别弱口令通信及登录状态,辅助弱口令专项排查。

Web口令分析

Web业务用户量大、对外暴露广。NDR提供WEB口令专项分析,覆盖弱口令识别、暴力破解检测、明文传输告警,助力用户快速定位并处置口令层风险。

异常访问分析

支持自定义告警策略,覆盖异常WEB访问/登录、邮箱登录、文件传输及其他异常行为;同时提供访问关系审计,记录内外网请求便于溯源,并可设基线策略,对偏离行为实时告警,加速事件研判。

恶意邮件检测

NDR邮件专项检测还原SMTP/POP3/IMAP邮件内容,深度分析邮件头、正文、链接、附件等维度,精准识别钓鱼邮件。通过比对发件人与真实来源识别伪造;内置规则库检测伪装密码过期、虚假招聘/薪资等诱导内容;OCR提取图片/二维码中的IP/URL进行情报预警。支持口令爆破、正文提取密码解压加密附件后,通过沙箱动态检测防逃逸对抗行为,识别已知/未知威胁。

加密流量分析

NDR融合“证书解密+AI无解密”双引擎:对自有HTTPS流量,导入私钥卸载证书,还原为HTTP供全引擎深度检测;对非自有加密流量,依托AI引擎分析证书、TLS指纹、伪装APT通信、异常SSL行为等,实现不解密下的高精度威胁识别。

端口扫描

NDR提供多级敏感度检测(低/高/自定义)端口扫描行为:低敏模式识别“无效响应”行为,高敏模式捕捉针对访问端口filtered模式下无返回报文来识别端口扫描行为,灵活适配不同网络环境与安全策略。

暴力破解

NDR支持自定义SMB/KRB5/SSH/RDP等协议策略(如时间窗、账号/密码频次、登录成败阈值),灵活高效识别暴力破解行为。

敏感信息

面对APT窃密与内部泄密风险,叠加《数据安全法》合规要求,NDR对HTTP/FTP/SMB/邮件等协议传输内容,实时识别身份证、手机号、银行账号、密码等敏感信息,支持自定义敏感词库,精准监测数据外传事件。

告警研判分析

告警研判分析

攻击确认与降噪

NDR基于双向会话与自定义语法,基于威胁事件类型构建攻击确认模型,自动判定攻击结果并评估主机失陷状态,辅助快速研判。提供13种确认模型(如“失陷+成功通信”“可疑”“失败”等),覆盖全量攻击事件;支持自定义策略,适配WAF拦截后响应码(如6**/7**)或“安全拦截”等非常规场景,有效降噪提效。

研判与分析

针对Web攻击、失陷主机、漏洞利用、隐蔽信道等告警,NDR自动留存关联原始pcap包,高亮展示威胁特征,加速研判,高效溯源。

NDR通过“攻击者”与“受害者”双重视角,全面刻画攻击者画像与高危资产,实现风险快速定位与响应提效。结合KillChain攻击链分析,将攻击事件归类至侦察、渗透、横向移动等阶段,可视化呈现攻击关键路径。叠加时间序列分析,按时间轴还原攻击全过程,实现从攻击者意图、受害者影响到时序演进的三维联动复盘,全面提升安全运营的洞察力与处置效率。

威胁监控及治理

威胁监控及治理

威胁态势监控

威胁态势工作台实现态势监控与集中管控:实时监测六大引擎及系统稳定运行,并通过风险评分定性分析,聚合各类告警(综合/实时/待处置/新增),结合趋势图、场景告警、事件分布、威胁排行等可视化模块,助用户快速掌握威胁动态、聚焦高危方向,安全评分体系直观呈现网络风险等级,支持一键下钻定位详情,实现“态势一眼看清、风险秒级定位”。

重点资产监控

NDR为重点资产提供专属监控视图,支持资产导入及配置重要性等级,实时监控重点资产攻击事件,助力用户快速调整防御策略,守护核心资产安全。

报表及安全分析报告

用户可通过报表管理,自定义流量、文件、邮件还原量及威胁检出数据一键生成运营报告,直观掌握安全基础态势,精准赋能安全决策与汇报。

威胁联动治理

360NDR支持与防火墙、EPP联动,手动/自动下发阻断策略,实现威胁闭环处置;同时无缝对接360本地安全大脑与高级威胁平台,传输告警、审计、性能日志,统一管理。

智能体协同运营

智能体协同运营

以流量为入口,融合360安全大模型,构建“数字安全专家矩阵”,覆盖告警研判、钓鱼邮件检测、加密流量分析等10+专项能力,精准对抗APT。

基于开放LLM基座,支持接入DeepSeek、Qwen等主流开源模型及企业私有知识库,兼容不同算力模型应用;协同40+AI小模型强化协议解析、行为建模等任务,提升复杂攻击检出率。文件检测、邮件检测、加密流量分析、告警研判、告警查询、设备巡检、重保检查、运营值守8大专项场景智能体覆盖检测增强、专项业务、智驾运营多重能力,助力安全运营人员大幅提升安全运营效率。

集控中心

集控中心

集群管理

360NDR管控中心(即高级威胁分析系统)是NDR集群部署管理设备,专为大中型企业多设备集中管控与全域威胁治理设计。支持高可用架构,通过主备协同、数据灾备、故障切换,保障业务永续运行。

告警联动及溯源

管控中心统一汇聚全网NDR告警与日志,智能关联跨设备/区域威胁,破除信息孤岛;提供“一键免密溯源”能力,直达原始流量、检测报文与攻击行为轨迹,秒级锁定关键证据,全面支撑精准研判与高效取证闭环。

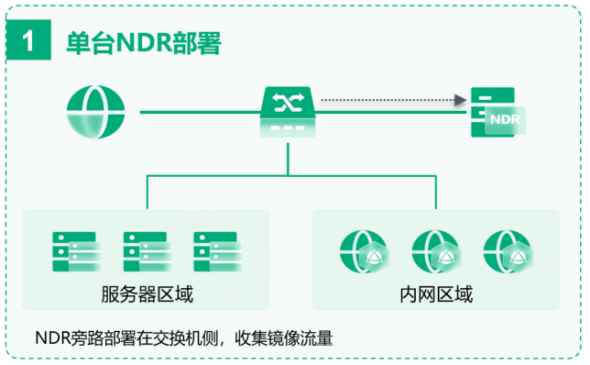

部署方案

透明代理部署

透明代理部署

单台旁路部署在各企业内外网络出口核心交换机处,通过镜像口抓取进出口网络流量,检测对各企业内网发起的入侵攻击,定位出失陷主机。

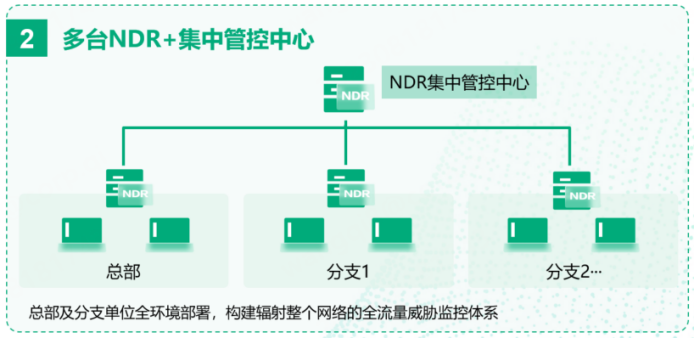

多台NDR+集中管控中心

多台NDR+集中管控中心

NDR支持分布式部署,在总部及各分支出口部署设备,通过集控中心统一管理,构建生产网、骨干网流量监控体系,实现汇聚告警集中分析,统一监测策略下发。

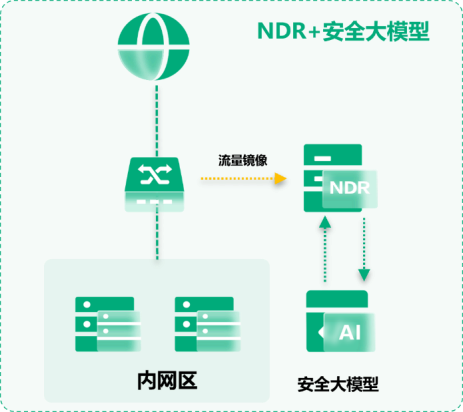

NDR+安全大模型部署

NDR+安全大模型部署

本地或/Saas大模型部署后可为NDR流量检测智能体提供分析算力,仅需配置模型地址与UserKey,即可启用NDR智能体能力。

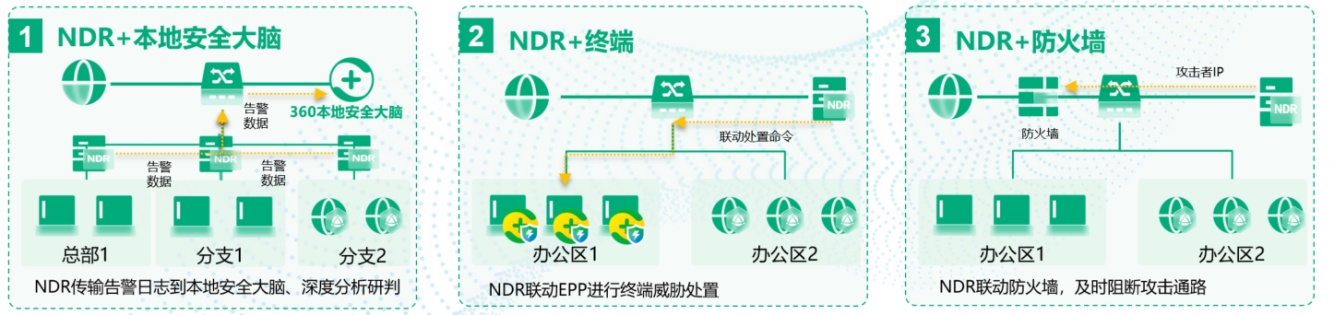

多产品联动部署方式

多产品联动部署方式

NDR支持与本地安全大脑、EPP、防火墙等联动,构建“检测—研判—阻断—隔离”闭环响应体系:

图1:安全大脑汇聚多节点NDR告警,深度分析潜伏威胁;

图2:NDR联动EPP终端隔离恶意实体,遏制横向扩散;

图3:NDR联动防火墙自动下发策略,切断攻击路径,实现分钟级闭环处置。

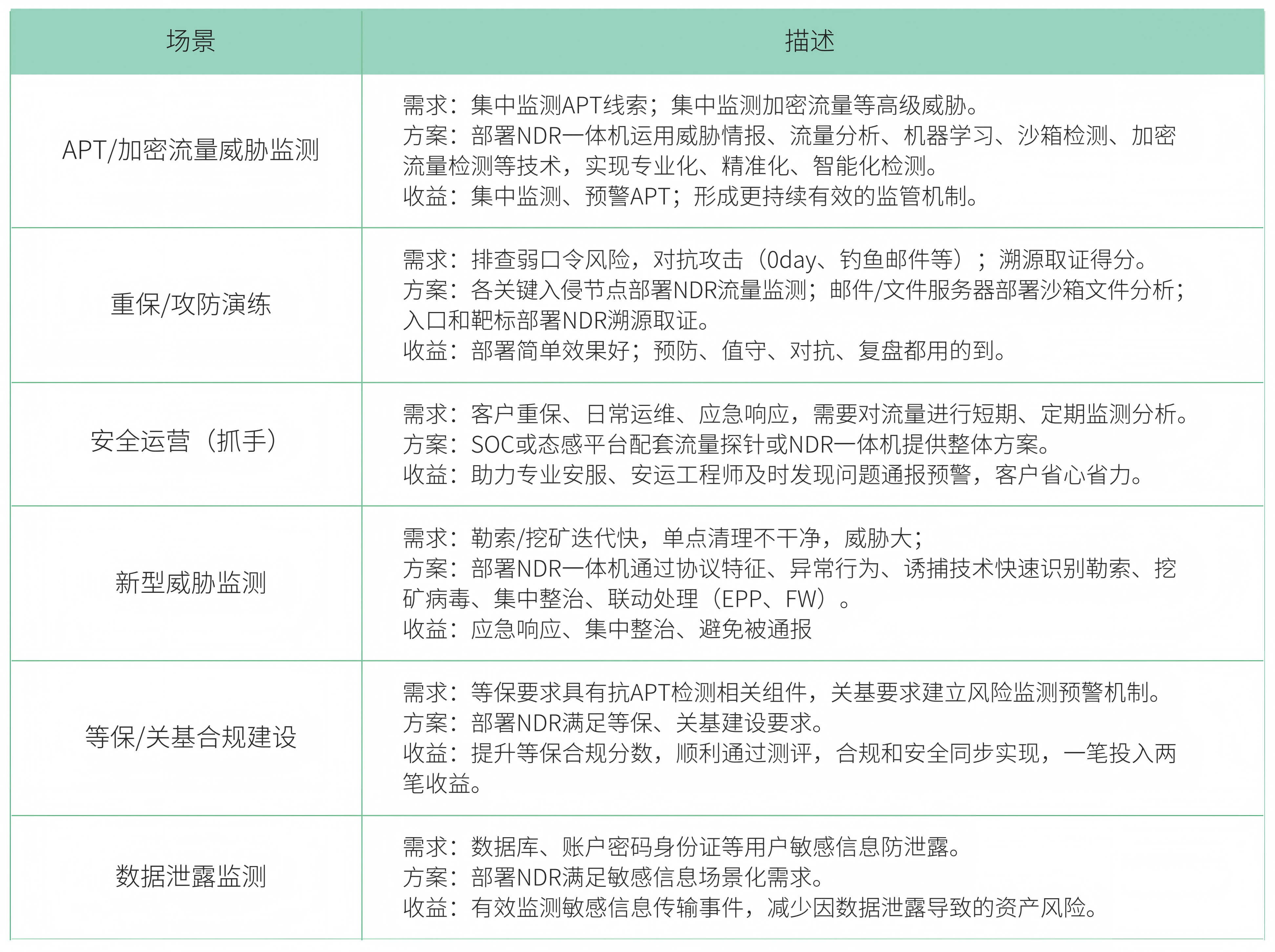

应用场景

产品优势

高性价比,三位一体

高性价比,三位一体

一台设备逻辑融合探针+沙箱+分析平台,单台设备堪比传统三设备组合。

攻击阶段全覆盖:一台搞定检测、发现、分析、溯源、联动处置闭环流程,覆盖事前、事中、事后攻击全链路。

一台搞定明文、加密流量威胁:AI不解密+证书解密双引擎,有效预警加密威胁,建设加密流量威胁对抗防线。

多维引擎对抗高级威胁

多维引擎对抗高级威胁

AI模型识别隐蔽信道、DGA域名、异常通信;

沙箱动态行为分析+逃逸对抗,锁定APT载荷;

AI不解密+证书解密双引擎,预警300+加密攻击家族、10+APT武器,持续进化,对抗加密流量威胁;

智能降噪提效

智能降噪提效

全量研判:13类攻击确认模型,全量事件自动研判;

有效降噪:依托360安全大模型,自动进行百万攻击日志关联分析降噪,高效提取有价值的流量安全告警,助力高效运营。

一键取证闭环

一键取证闭环

流量威胁:PCAP在线预览+特征高亮+多种解码工具辅助溯源;

文件威胁:200项检测报告,对恶意行为全记录,快速取证。

需求分析

典型应用

- 某国有银行APT专项防护建设项目

- 需满足国产化软硬件要求,同时应对APT精准识别、合规达标、大流量多点监控、海量告警高效运营四大挑战,上层平台亦面临性能承压问题。

- 采用“N+1”架构(多台国产NDR+集中管理平台),融合流量与文件双载体检测,集成静态特征、动态沙箱、威胁情报、机器学习等多引擎,实现已知/未知威胁一体化研判。

- 国产NDR“N+1”架构一机多能,覆盖检测到联动全链路,轻平台重探针降本增效,破解大流量、高告警、合规与未知威胁多重挑战。在攻防演练中发现0DAY和常用NDay漏洞攻击;未知威胁检测,发现攻防演练中钓鱼邮件行为、内网穿透行为和未知控制行为。

- 某国有银行APT专项防护建设项目

- 需强化APT识别、多产品联动告警、上下文关联分析、恶意文件检测,并与现有体系一体化运营。

- 总行+分行两级部署,SOC+NDR集中管控+分点运营;采用“流量+文件”双专项防护,覆盖全攻击载体威胁监测。

- 连续5年在攻防演练中发挥重要作用,发现1例疑似APT攻击事件,2例入侵网银成功事件,多起钓鱼邮件,成为行内APT监测主力。基于产品表现,客户开启了持续续购。

联系我们

联系我们