360发布银狐木马预警: 新变种实现驱动漏洞武器化,手法堪比APT攻击

2025-09-23

近一年来,银狐木马持续高频活跃状态,已成为国内最具威胁的恶意组织之一。该组织主要瞄准企事业单位的管理与财务人员,通过社交软件、钓鱼邮件等渠道,结合进程注入、无文件攻击等技术实施精准钓鱼,远程控制主机并窃取敏感信息,危害极为严重。

近日,360数字安全集团经监测发现,银狐木马已将其攻击链升级至“驱动层”。最新变种正广泛滥用多个合法厂商签名的驱动漏洞,实现内核级权限提升。这种手法与高级威胁组织(APT)常用的0day漏洞利用在技术复杂性和破坏力上高度相似,可轻易穿透常规防御体系。

该团伙的活跃度与技术迭代速度均呈指数级增长,持续对国内政企单位进行针对性渗透,意味着任何可利用的驱动漏洞都可能被其迅速武器化,转化为真实的攻击武器,威胁级别已进入全新阶段。

银狐新变种驱动滥用

权限攻防战火再升级

在安全攻防中,权限是核心争夺点。驱动程序运行于内核态(Ring 0),具备系统最高权限,因而成为攻防双方的关键目标。

Windows XP时期驱动加载机制宽松,恶意驱动可轻易加载并实现强自保护,导致大量顽固木马出现,部分甚至需进入WinPE等离线环境才能清除;自 Windows 8 起,微软逐步加强了驱动管理机制;到了 Windows 10 之后,内核补丁保护(PatchGuard)和强制驱动签名(Driver Signature Enforcement, DSE)使得未签名驱动几乎无法直接加载,驱动层木马的泛滥得到了明显遏制。

面对这一限制,攻击者转向“合法驱动滥用”(Bring Your Own Vulnerable Driver, BYOVD)方式,即利用已签名的合法驱动中存在的漏洞,绕过系统安全机制,继续实施内核级攻击。

驱动滥用的成因主要可归纳为以下五点:

功能越权:为满足反作弊等需求,部分驱动内置强制删除文件、终止进程等高风险功能,易被攻击者利用以绕过安防。

环境失察:驱动缺乏对运行环境的检测,使其可脱离原产品独立运行,便于攻击者单独部署。

调用无鉴权:驱动未对调用者身份进行校验,允许任意用户程序调用其高危功能,构成最常见的安全缺口。

操作无限定:驱动对执行操作缺乏合理性判断,即使明显越权也会执行,助长恶意行为的规模化。

自身存漏洞:驱动本身可能存在内存越界、提权漏洞等安全缺陷。例如历史上的 Windows字体驱动漏洞,就可被恶意字体文件触发利用。更有甚者,攻击者会主动在目标系统中安装已知存在漏洞的旧版驱动,再利用漏洞进行后续攻击。

前四类驱动滥用方式已被银狐木马新变种普遍采用,同时也是勒索软件、远控木马等多种恶意攻击的共性手段。其中,CVE-2024-51324和CVE-2025-1055是近期被广泛利用的两组驱动漏洞,皆是由于相关驱动未对调用者进行有效校验,导致允许攻击者通过执行BYOVD攻击终止任意进程。

此外,近期被利用的驱动还有以下一部分:

360 安全智能体赋能

全面抵御银狐木马威胁

从发展趋势看,银狐木马正呈现出更加明显的组织化、平台化运作特征,攻击策略也从广泛撒网逐步转向针对高价值机构的定向打击。预计未来该组织将进一步集成零日漏洞利用、增强跨平台兼容能力,并可能与其他黑产团伙开展技术协作,构建更具破坏力的攻击链条。建议相关单位持续加强终端防护、行为检测与人员安全意识培训,构建多层纵深防御体系。

作为国内唯一兼具数字安全和人工智能双重能力的企业,360结合过去20年积累的强大的样本数据和情报能力及终端安全上1200余项能力点,利用360大模型、智能体能力重塑终端安全,将杀毒、主动防御、EDR、桌管、准入、DLP、安全桌面等40多项能力模块进行升级,推出国内首个实战应用的终端安全智能体。

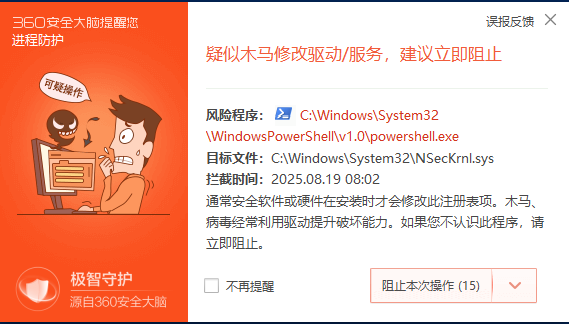

为应对此轮银狐木马新变种的攻击,360终端安全智能体对近2000款易被滥用的合法驱动增加了专项防护。由于这些驱动本身并非恶意文件,360终端安全智能体会进行智能化的场景分析,动态判断其行为意图,并对高风险操作进行精准阻断,实现有效防护。

此外,360依托安全智能体赋能的云安全立体防护体系,还构建起涵盖传播拦截、行为监测、深度清理的银狐木马全周期防御矩阵。

在木马传播的初始阶段,该体系中的下载安全防护模块已实现对主流通讯软件的全链路覆盖,可对通过钉钉、微信、QQ等渠道传播的恶意文件进行实时检测,在木马落地前即完成自动查杀。

针对攻击者精心设计的对抗手段,比如遭遇掺杂大量干扰文件的多文件攻击,抑或是面对超大文件规避检测的传统伎俩,以及针对加密压缩包和“配置型白利用”等新型攻击方式,该体系皆可依托安全智能体赋能的智能分析系统,将安全专家的分析经验汇集于模型之中,快速从各类扫描数据中找出符合以上攻击特性的样本,从而实现自动阻断拦截。此外,还会对无法识别的可疑文件进行标记,并持续监测其后续行为。

对于传输过程中的漏网之鱼,360主动防御系统会对用户电脑提供强力保护。近期,银狐木马常用的攻击包括PoolParty注入、模拟用户点击、WFP断网、安全软件驱动利用、Windows Defender策略滥用等,360主动防御对这些攻击均能进行有效防御,并对发现的漏网之鱼进行清剿。

在终端处置环节,360云安全立体防护体系中的远控·勒索急救模式展现强大应急响应能力。该模式可一键切断攻击者控制通道,为深度清理争取宝贵时间窗口。此外,该体系不仅支持对各类驱动级木马的清理、对被篡改的系统配置进行修复,也支持对被银狐木马利用的IPGuard、安在管理软件、阳途管理软件等软件的智能卸载。

目前,360云安全立体防护体系已经实现对银狐木马病毒的全面查杀,建议广大政企机构尽快部署。

想要了解更多详情

欢迎拨打咨询电话

400-0309-360

联系我们

联系我们