《2023年全球高级持续性威胁研究报告》:芯片、5G、供应链等领域安全威胁加剧

2024-01-29

在过去的2023年中,面对日益复杂的政治格局和国际关系,全球所面临来自网络空间的威胁变得更加严峻,数字安全建设迎来前所未有的变革和挑战。

其中,组织性复杂、计划性高效和针对性明确的攻击活动更趋常态化,高级持续性威胁(APT)攻击成为网络空间中社会影响最广、防御难度最高、关联地缘博弈最紧密的突出风险源,直接影响到现实国家安全,成为国际关系中的重要议题。

近日,360数字安全集团重磅发布《2023年全球高级持续性威胁研究报告》(以下简称“报告”)。该报告基于360安全云赋能,依托360“看见”威胁的数字安全能力,独家呈现2023年全球高级持续性威胁(以下简称“APT”)的整体爆发态势,全面揭示活跃组织,深度推演未来发展方向,致力于为政企机构应对高级威胁提供有效的参考与指引。

APT攻击组织活跃 严重危害全球安全

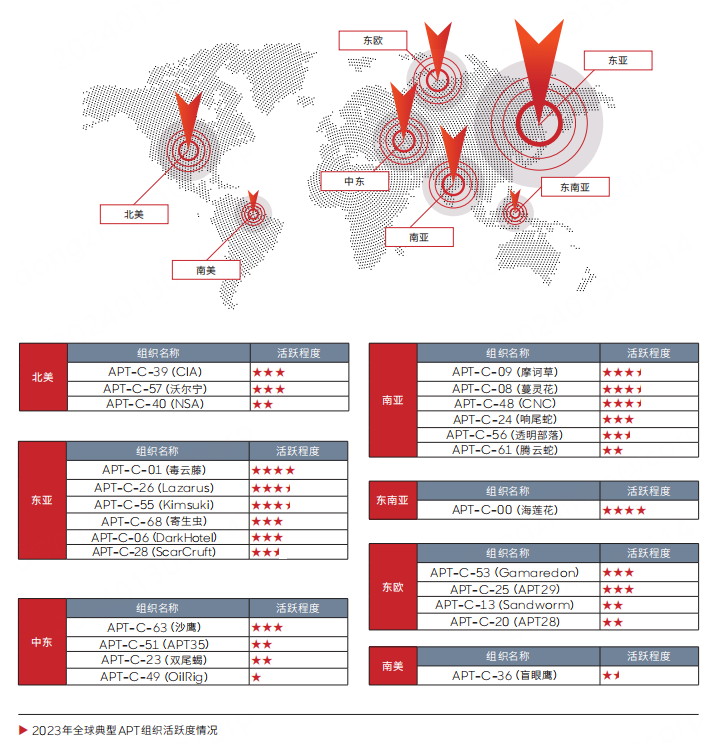

报告显示,截至2023年12月,全球APT组织的攻击活动保持着高活跃度,全球网络安全厂商以及机构公开发布APT报告累计731篇,报告中涉及APT组织135个,其中属于首次披露的APT组织达到46个。

截至目前,360依托“看见威胁”的能力,已累计发现54个境外APT组织,并于2023年最新捕获到APT-C-57(沃尔宁)与APT-C-68(寄生虫)两个境外组织。

据360安全云监测,我国是APT攻击活动主要受害国之一。360全年监测到13个境外APT组织针对我国的APT攻击活动1200多起,相关APT组织主要归属北美、南亚、东南亚和东亚地区。

APT攻击手法持续更新升级,目标扩散,攻击深入,尤以美国发动的APT攻击最甚。来自美国的APT组织针对全球的网络攻击行为早已呈现出自动化、体系化和智能化的特征,攻击手法复杂,几乎可以覆盖全球所有互联网和物联网资产,攻击者为达到军事、政治侦察目的,可以随时随地控制他国网络,窃取关键数据。

一直以来,360持续监测和跟进美国APT组织针对我国的网络攻击活动:

2023年3月

360对 APT-C-39(CIA)组织网络攻击武器和技战术细节进行了揭秘。

2023年7月

国家计算机病毒应急处理中心和360联合处置了美国组织对武汉市地震中心的网络渗透攻击。

2023年9月

国家计算机病毒应急处理中心和360披露了APT-C-40(NSA)组织网络间谍武器“二次约会”的技术分析报告。

这些APT攻击事件充分显示美对我开展大规模、长时间、系统性的网络攻击,潜伏时间长、“后门”利用多、跳板部署广,严重危害我国国防安全、关键基础设施安全、金融安全以及公民个人信息安全。

16大行业受APT影响 教育科研成重灾区

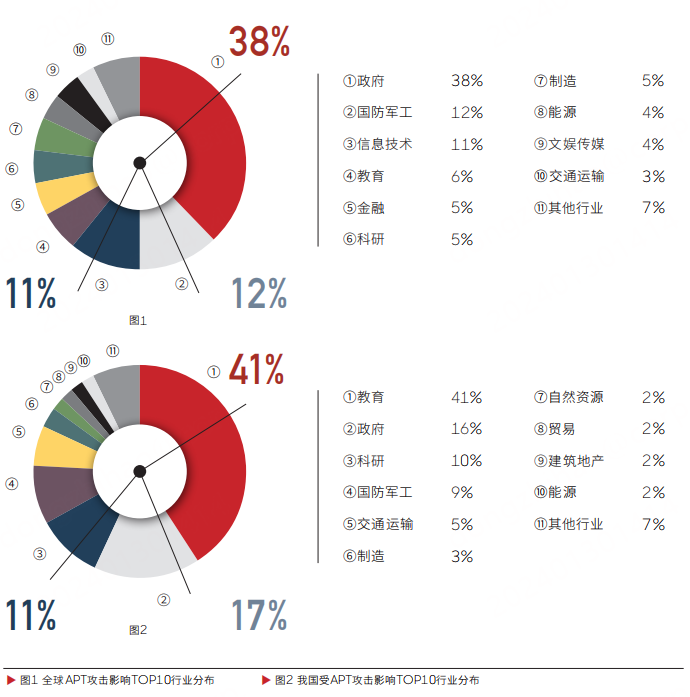

2023年全球网络安全机构披露的APT攻击活动中,政府、国防军工、信息技术、教育、金融等为主要受攻击影响行业。据360安全云监测,我国受影响重点目标涉及16个行业领域,受影响行业TOP 5为:教育、政府、科研、国防军工、交通运输。

我国受APT攻击影响单位中,教育科研行业占比超过50%,逐渐成为我国与境外APT组织攻防对抗的核心战场。

360安全云通过分析发现:部分针对教育科研领域的攻击活动中,攻击者出现利用已攻陷的资源,如使用窃取的文档数据、联系人信息等,实施对目标的进一步精准攻击,以扩大攻击成果。这也提醒我国各重点关基行业单位需提高安全意识,增强对此类攻击威胁的防范。

按职能看,政府机构历年来一直是APT攻击的核心目标领域,政府机构下的海事机构、驻外机构、金融监管以及交通管理等是受APT攻击影响的重点。

随着我国国际影响力的不断提升,外事和驻外机构所掌握的政治、经济贸易来往数据,以及我国对外政策方针,直接关系到各国与中国的核心利益。这需要我国外事相关机构引起足够重视,以有效防范各类针对性的渗透攻击。

APT攻击进入活跃期 芯片、5G等领域威胁加剧

数字技术的发展在无形之中也助推了网络攻击的深化泛化,全球APT攻击活动进入新一轮活跃期。2023年,全球APT呈现出全域展开、多点迸发的特点,在目标区域、目标机构、攻击主体上均有新变化。综合各方因素,报告对整体攻击态势作出总结,其中以下几点值得重点关注。

1. APT攻击使用的0Day漏洞集中在操作系统和浏览器

2023年,APT组织在网络攻击活动中使用的在野0day漏洞共计56个,涉及11个厂商的16个产品,总体数量超过2022年,处于近几年0day漏洞利用数量的高位。在2023年披露的APT攻击利用的0day漏洞分布看,漏洞集中分布在影响面广的浏览器软件和操作系统,其中针对移动端系统0day漏洞利用数量增长明显。

2. 针对供应链的APT攻击 规模不可忽视

由于大多供应链企业缺乏APT攻击防护,逐渐成为攻击首要目标。供应链攻击的规模不可忽视,动机涉及经济利益和网络间谍活动。以APT-C-06(DarkHotel)组织为代表,其在攻击活动中主要以投递具有迷惑性主题的压缩包,作为载荷投递的主要手法。2023年中,该组织利用国内某邮件系统0day漏洞进行大规模攻击,主要针对我国政府、科研以及涉朝相关单位。

3. 针对芯片、5G等高科技领域的 攻击威胁加剧

伴随美国对中国高新科技领域的封锁政策变本加厉,2023年针对我国的芯片、5G等高科技领域的攻击显著增多,涉及多个方向APT组织,其中以美国方向APT-C-39(CIA)组织最为典型,360捕获到该组织针对我国芯片、5G通信等领域目标的攻击活动。这警醒我们在应对APT攻击威胁时,应同时关注攻击者背后的政治势力,认清攻击威胁目的和全貌。

4. 围绕地理、地质测绘重点目标的 攻击频发

地理、地质测绘机构掌握的测绘数据也属于高价值情报和重要战略性数据资源,2023年APT组织对我国地理、地质测绘领域攻击活动同样明显增加。由此可见,APT组织在网络空间的攻击和窃密,逐渐成为隐藏在其背后政治势力获取竞争优势,刺探各种情报,实现政治乃至战略目的的常规手段。

5. 网络空间“舆论对抗” 在持续升温中不断演变

网络犯罪组织逐渐将以往的“技术对抗”不断扩展到“舆论对抗”、“舆论造势”。这一发展趋势在2023年APT攻击发展形势中得到印证。在《“黑客帝国”调查报告——美国中央情报局(CIA)(之一)》报告中,360总结了APT-C-39(CIA)组织在以往多起“颜色革命”事件借助互联网推波助澜,协助发布扩散虚假信息,推动民众抗议活动激化的手段,充分展现了网络空间的“舆论对抗”在持续升温中不断演变。

面对不断升维的APT挑战,作为数字安全的领导者,360数字安全集团依托近20年的实战攻防经验,在360安全云的赋能下,不断为政企机构打造反境外攻击体系化解决方案,助力国家、城市、企业筑牢安全基石。未来,360将持续基于以“看见”为核心的安全理念,为我国的网络强国和数字中国建设贡献更多力量。

目前,360《2023年全球高级持续性威胁研究报告》已经发布,欢迎点击https://360.net/research/report/#menu了解完整报告内容。

如需进一步咨询请联系360

联系方式: 400-0309-360

邮箱: anfu-b@360.cn

联系我们

联系我们