从被攻击到0Day捕获:360政企安全集团构建纵深防御体系!

2021-03-29

0Day漏洞,又称“零日漏洞”(zero-day),顾名思义就是未公开的漏洞,且官方还没有相关补丁。在攻防演练的过程中,受限于演练规则,0Day漏洞并不轻易出现。但攻击者一旦掌握0Day漏洞,可以说就掌握了绝对的主动权,对防守方来讲是致命的。

近年来,大量的0Day漏洞出现在全国及各省市的网络安全攻防演练活动中。没有补丁的新漏洞往往让厂商和用户措手不及,唯一的方法就是应急响应,提前做好“救火”准备。就在近日,360政企安全集团组织了一场大规模的实网攻防演习行动,在此次演习行动中,0Day漏洞绝杀的戏码再次在红蓝双方攻防博弈中重演。

0Day漏洞堪比“核武器”

突破网络安全“铜墙铁壁”

近几年,0Day漏洞是每个安全从业者都非常关注的话题。

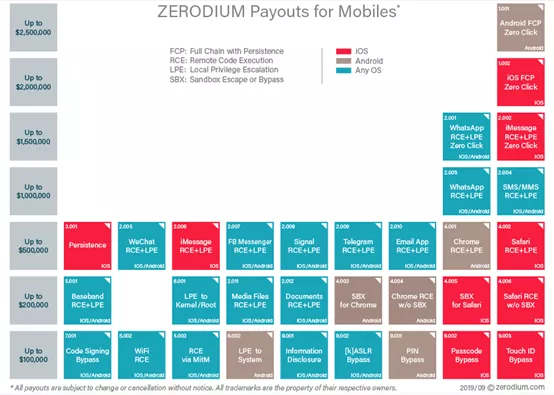

一方面,黑市中通用的、可造成大范围影响的0Day漏洞售价几万美元至几百万美元不等,令诸多黑客们对0Day漏洞趋之若鹜,甚至像NSO Group、Gamma Group和Hacking Team这类承包商,会专门向某些国家政府出售0Day制作的网络攻击武器。

(Zerodium漏洞交易平台最新报价)

另一方面,企业安全人员谈0Day色变,面对0Day漏洞攻击往往是束手无策。众所周知,利用0Day漏洞攻击可以避开传统的安全解决方案,尤其对于数字时代下的企业来讲,业务变得越来越开放和复杂,固定的防御边界早就不复存在。而当攻击者通过0Day直接攻击企业的基础设施甚至是安全设备时,传统安全的对抗区域很可能将直接被突破。放到企业中,这将会带来难以估量的损失。

此前,360集团创始人兼董事长周鸿祎就曾指出:“漏洞是网络安全的命门。漏洞改变了网络攻击的模式,漏洞不可避免,因为程序是人编写的,就有可能导致安全漏洞,而漏洞一旦被网络攻击者利用,就可以悄无声息地侵入系统或者控制整个系统,美国网军曾将漏洞视为“军火库”的头号武器,每年斥巨资收购高价值漏洞。

两枚0Day漏洞绝杀

360政企安全集团构建纵深防御体系

0Day漏洞“0时差”等特性,足以让其在网络上发生肆意的攻击。尽管此次360政企安全集团组织的实网攻防演习中,防守方人员早已做好了充分的防守预案,并持续监控互联网最新漏洞的披露情况,对比资产清单符合漏洞影响特征的资产进行重点防护和加固。但依然无法抵抗来自攻击方成员的0Day暴击。

据了解,在此次攻防演练过程中,攻击方前期对业务系统进行信息收集,并通过供应商拿到了部署环境,进行代码审计时,意外发现两处0Day漏洞组合,利用该0Day漏洞组合可接管业务系统平台以及获取该平台系统权限。由于该漏洞的利用与业务正常访问无异,攻击团队轻松绕过了业务边界防护设备的检测。

但另一方面,攻击方利用 0day有效突破了网络边界进入内网,却陷入进了防守方内网层层设防的防护体系。0Day代表着攻击方的天时,纵深防护体系则代表着防守方的地利。内网横向移动过程中 360AISA、360蜜罐、edr等一系列产品都捕捉到了攻击方的蛛丝马迹。

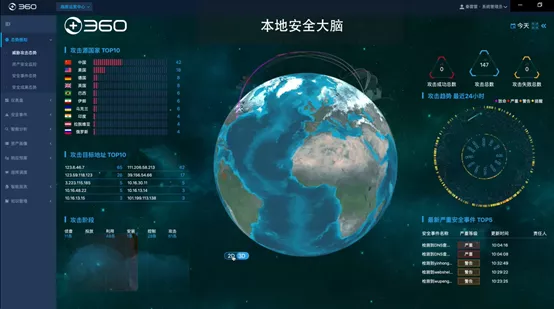

紧接着,360本地安全大脑实战演习指挥作战平台通过多源数据的交叉分析,第一时间发现了失陷服务器的异常行为,产生告警,并基于已经编排好的自动化响应流程迅速下发指令,阻断封锁该IP的网络访问,有效地拦截了攻击方进一步的攻击行动;并下发终端排查策略,采集失陷服务器信息。防守方分析人员结合360本地安全大脑中的终端、网络数据,最终发现攻击方利用的0day 漏洞,并通过360本地安全大脑可视化规则编辑界面,制作下发临时检测规则,御敌于网络之外。

正如防守方队长,同时也是360集团信息安全部负责人张睿所言:“0Day漏洞攻击虽然是实战中的大杀器,但我们并不惧怕,攻击者突破后进一步行动,我们仍然有纵深的防御手段去发现。”

值得一提的是,在实战化网络攻防过程中,无论是传统数据中心还是云数据中心,传统的边界防护手段渐渐失效,内网异常检测和快速响应都是防守方的重心。

作为360政企安全集团新一代安全防护体系中的关键基础设施——360本地安全大脑聚焦威胁、异常检测和快速自动化响应。基于本地安全大脑平台连接多种自研安全平台和企业安全防护产品,将网络侧、终端侧、系统侧的各类安全数据汇集起来整体分析和研判。通过云端订阅打通客户和云端安全大脑,连接客户侧安全数据和360云端海量安全数据、值守平台后端的安全专家专家,集360之力帮助客户进行安全分析、快速处置,并通过和安全设备、网络设备的协同,快速自动化响应,第一时间抑制攻击行为,为后续的安全分析、处置赢得了时间。

在新的数字时代下,作为网络安全领域深耕15年的企业,360已经打造出一支国际一流的实战安全专家队伍和安全能力体系,应对网络攻击有敢于亮剑的资本。未来,面对着数字时代下的新威胁、大挑战,360将不断锻造自身防御实力,为国家社会提供坚实安全保障,守护国家安全。

联系我们

联系我们